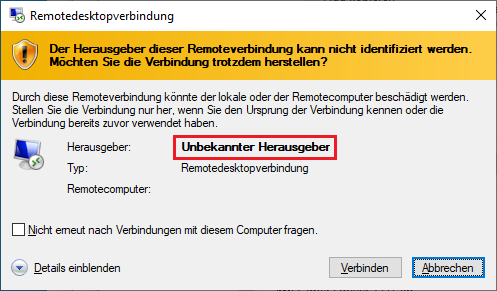

Viele IT- Administratoren kennen es. Viele/Alle Kommunikationen im Unternehmen sind mit einem Client/Server- Zertifikat erfolgreich abgesichert. Keine Verbindung wird unverschlüsselt aufgebaut und es bedarf keiner lästigen Fehlermeldungen, die es erst zu bestätigen oder gar zu verneinen gilt. Und doch, obwohl ein entsprechendes Zertifikat erfolgreich auf dem zu erreichenden Zielsystem hinterlegt ist, erscheint in bestimmten Konstellationen die folgende Meldung: „Unbekannter Herausgeber.“

Wie passt das zusammen?

Dazu muss unterschieden werden, dass z.B. PowerShell- Skripte oder wie in diesem hier beschriebenen Fall, eine lokal abgespeicherte RDP- Datei, von Hause aus, erst einmal als unsicher eingestuft werden. Obwohl die Verbindung zum Zielsystem weiterhin verschlüsselt aufgebaut wird. Es geht in diesem Szenario nicht um die Verbindung an sich, sondern, es geht um die lokal zu startende Datei, die nicht signiert ist. Sind Dateien dieser Art nicht signiert, kann das Windows die zu startenden Dateien nicht als vertrauenswürdig einstufen und somit wird darauf hingewiesen, dass der Herausgeber (Ersteller der Datei) nicht überprüft werden kann.

Die Meldung tritt in zwei möglichen Konstellationen auf:

- Die RDP- Datei ist nicht signiert.

- Die RDP- Datei ist bereits signiert, aber der ausstellenden Stammzertifizierungsstelle (CA) wird lokal nicht vertraut.

Voraussetzungen zur Signierung

- Lokal installiertes, gültiges Zertifikat im Computer- Zertifikatsspeicher.

- Administrativ geöffnete PowerShell.

- extrahierter Fingerabdruck des Zeritifikats.

Befehl zum Auslesen / Anzeigen der verfügbaren Zertifikate und deren Fingerabdrücke:

# Übersicht aller lokal installierten Maschinen- Zertifikate # Notwendig, um den zu extrahierenden Fingerabdruck zu entnehmen Get-ChildItem -Path cert:\LocalMachine\My

Signierung der RDP- Datei:

# Navigation zum Ablage-/Speicherort der RDP-Datei cd c:\<pfad> # Befehl zum signieren der RDP- Datei rdpsign /sha256 <fingerabdruck> <rdp-datei.rdp>

Jetzt müsst nur noch Ihr die entsprechenden Befehlszeilen an Eure tatsächlichen Gegebenheiten anpassen und nach der Signierung der RDP- Dateien, stehen Euch gegenüber dem Windows vertrauenswürdige Dateien zur Verfügung und die Warnmeldung tritt nicht mehr auf.

Achtet aber bitte auf die Laufzeit eines solchen Zertifikats und aktualisiert Eure RDP- Dateien rechtzeitig. In diversen Kundenumgebungen ist es per Gruppenrichtlinie verboten, nicht vertrauenswürdige Dateien aufzurufen bzw. darüber etwaige Verbindungen aufzubauen. Sprich, bei nicht rechtzeitiger Aktualisierung, könnt Ihr Euch ggf. nicht mehr per Remote Desktop auf ein Serversystem ohne Weiteres verbinden und das kann den administratativen Ablauf im Betrieb erheblich erschweren!

Quelle:

Microsoft Dokumentation